czyli czego się możecie ode mnie nauczyć

|

Dzień jak co dzień. 2007-04-17 00:41

_-¯ Ech, ciężkie jest życie chakiera, szczególnie w poniedziałki. Weekendowe rozleniwienie z trudem ustępuje przed codziennym drylem... No, ale jeść trzeba, a przy obecnej konkurencji na rynku IT nie można się obijać - i tak ledwo starcza na suchy chleb z masłem, szynką i kawiorem...

_-¯ Ze słodkiego snu wyrywa mnie budzik. Starałem się go zignorować, ale to paskudny uparciuch. Odwróciłem się na drugi bok, jednocześnie starając się trafić go poduszką, ale gdzie tam... W końcu sam go skonstruowałem, więc znam na pamięć wszystkie swoje zagrywki antybudzikowe i zaimplementowałem odpowiednie mechanizmy obronne. Dodatkowo wprowadziłem kilka algorytmów samouczących, więc nie daje się dwa razy nabierać na te same sztuczki. Np. od chwili gdy tydzień temu, na śmigus-dyngus, zastawiłem na niego pułapkę w postaci wiadra z wodą nad drzwiami, nigdy nie wchodzi pędem do pokoju, tylko lekko uchyla drzwi i wpuszcza przodem kota. Biedne zwierzę miało przykrą niespodziankę następnego dnia, gdy chciałem powtórzyć swój dowcip... Nie ma rady, trzeba wstać zanim ten łobuz znów zabierze mi kołdrę i ucieknie z nią na ulicę. Przeklinając dzień w którym zachciało mi się skonstruować automatyczny robo-budzik zwlekam się z łóżka i ledwo patrząc na oczy człapię do łazienki... Wchodząc do kabiny prysznicowej zerkam na zegarek - wpół do jedenastej, czyli jak dla mnie blady świt. No nic, w weekend się wyśpię porządniej. _-¯ Po godzinie już jestem w pracy. Jako że podstawą zdrowia jest zdrowa dieta - pierwsze swoje kroki kieruję do kuchni, by zrobić sobie mocną kawę. Ufff... dopiero teraz czuję, że się obudziłem. _-¯ Już po chwili pierwszy telefon. Dzwonią z google.com. W nocy ktoś włamał się do głównej serwerowni i podpylił siedemdziesiąt eksabajtów danych. Oczywiście kopii nie mają, bo facet który miał robić kopię nie zrobił, bo był chory, a ktoś kto przyszedł na zastępstwo nie wiedział jak to się robi i wszystko kopiował wciąż na tę samą dyskietkę. Ech, ludzie się nigdy nie nauczą. Na szczęście dla nich to nie pierwszy taki przypadek - nauczony doświadczeniem sam co wieczór wykonuję na płyty CD kopię całego światowego internetu. Idę do szafy oznaczonej literą G jak Google, wyszukuję wczorajsze płyty i wysyłam im jako załącznik... Co oni by beze mnie zrobili? _-¯ Nie mijają trzy minuty - telefon znów dzwoni. Patrzę na wyświetlacz: numer zastrzeżony. Aha, to znaczy że albo CBA, albo FBI, albo CIA. Zanim podnoszę słuchawkę dla wprawy mierzę na oscyloskopie echo odbicia sygnału elektrycznego na linii. Nooo... wychodzi spore opóźnienie. Szybciutko zakreślam cyrklem na mapie okrąg który wyszedł mi z obliczeń. No tak, Langley. Odbieram: - Zdrastwujtie, zdzies Komitet Gosudarstwiennoj Biezopasnosti, szto słucziłos? Dobiega mnie tylko trzask odkładanej w pośpiechu słuchawki... Ech, chłopaki się nigdy nie nauczą co to 'practical jokes'. _-¯ Zyskana chwila wytchnienia nie trwa długo. Odbieram telefon od jednego z głównych operatorów sieci szkieletowej - mają jakieś dziwne opóźnienia w węźle T8. To w piwnicy. Idę sprawdzić... Podejrzany router rzeczywiście zachowuje się trochę mułowato. Puszczam testowy pakiet, który zamiast śmignąć tylko przez jego interfejsy kręci się jak... jakieś takie powiedzenie było o czymś w przeręblu. Grunt, że nie chce przejść. Z drugiej strony dane zaś ciurkają jak z zepsutego kranu... Ki diabeł? Otwieram pokrywę routera i widzę od razu przyczynę awarii. Zapchał się starymi pakietami... Szczęściem mam przy sobie gumowe rękawice i kubeł, więc z miejsca przystępuję do czyszczenia. Fuj. Niektóre z pakietów są aż sczerniałe ze starości i pokryte śliskim nieprzyjemnym nalotem. Kiedy oni tu ostatnio sprzątali? Udrażniam jako-tako interfejsy i zapuszczam kilka megabajtów pakietów z domestosem. Wychodzę z serwerowni niosąc kubeł gnijących resztek danych... Ponuro konstatuję że twórcy Kodu dostępu jakoś przez przypadek nie pokazali w swym filmie takich aspektów chakierowania, za to pokazali cycki Halle Berry. Ech... proza życia. Opróżniam w toalecie wiadro z kilkunastu gigabajtów danych (na szczęście odpływ się nie zatkał) i wracam do pracy. _-¯ Przez następne godziny odbieram telefony i rozwiązuję problemy. Bill zapomniał gdzie w menu Windows znajdzie minera, Linus nie wiedział jak wyjść z vi, Jobs przysłał do recenzji swój nowy model iPoda: nazwał go iPod NExt, czyli Not Existent, gdyż jest tak mały że nie ma go wcale. Tam się skończył tusz do drukarki, ówdzie prąd w gniazdku, tu monitor źle wyświetla, tam wyświetla dobrze ale komputer źle działa... I tak dalej i tak dalej i tak dalej _-¯ Dzień jak co dzień ;)

Tagi:

chakierowanie, chakier, jak, dzień, co

Kategoria: Chack

Komentarze (6)

Jak napisać wirus komputerowy? 2007-02-12 21:29

_-¯ Witam. Otrzymuję ostatnio wiele listów od początkujących chakierów, proszących mnie o rozpoczęcie kursu, czy też może poradnika na temat tworzenia chakierskich narzędzi. Przychylając się do tej prośby dziś pierwszy odcinek cyklu: jak napisać wirus komputerowy.

_-¯ Zanim jednak przystąpimy do części praktycznej, szczypta historii. Zapewne niewielu z Państwa wie, że to właśnie ja byłem twórcą pierwszego wirusa komputerowego. Otóż wiele lat temu (było to pod koniec lat siedemdziesiątych, lub na początku osiemdziesiątych - nie pamiętam niestety dokładnie) przygotowałem się właśnie do montażu w mym domowym komputerze pierwszego prototypu procesora Pentium, którego kodowo nazwałem PPPP (Pierwszy Prototyp Procesora Pentium). Procesor ten był tak zaawansowany, że gdy wiele lat później odsprzedałem swój projekt firmie Intel, ta od razu wypuściła go jako 'swoje' najnowsze dziecko. Jedyne, co zmieniono, to skrócono nazwę - z PPPP do P4 (co marketingowcy rychło przerobili na Pentium IV). Wróćmy jednak do wirusa. Podczas składania struktury krzemowej (a trochę to trwało, gdyż musiałem ręcznie wyryć w krzemie każdy z trzydziestu dwóch milionów tranzystorów) nabawiłem się paskudnego przeziębienia. Pech chciał, że tuż przed końcem pracy zdarzyło mi się nakichać na delikatną strukturę. Przetarłem oczywiście szybko wszystko szmatą nasączoną w spirytusie - ale najwyraźniej niedokładnie. Wirus zdążył przeniknąć do układu, gdzie szybko się zmutował i zwirtualizował. Tak oto, po części niechcący, dałem początek tej gałęzi programów komputerowych. _-¯ Przejdźmy jednak do oczekiwanego zapewne przez Państwa z niecierpliwością opisu: jak napisać wirus komputerowy? Oto przepis w dziewiętnastu prostych krokach:

Liczba wczorajszych odsłon bloga: 20844

Tagi:

chakierowanie, chakier, jak, napisać, wirus, komputerowy

Kategoria: Chack

Komentarze (37)

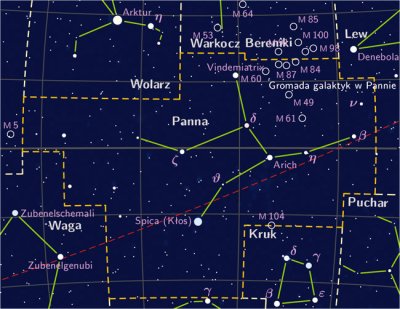

Jak znaleźć Pannę? 2007-01-28 23:23

_-¯ Idealne wymiary dziewczyny informatyka to 1024x768x32, mówi stary dowcip. My, wytrawni chakierzy możemy się z tego śmiać, lecz dla wielu młodych ludzi jest to problem. Dlatego też publikuję tutaj znaleziony na wikipedii schemat, pozwalający każdemu w łatwy sposób znaleźć Pannę.

Liczba wczorajszych odsłon bloga: 14988

Tagi:

chakierowanie, chakier, jak, znaleźć, pannę

Kategoria: Galeria XXX

Komentarze (1)

Najnowsze wpisy

Najnowsze komentarze

2016-06-18 13:25

mr roland do wpisu:

Jak się włamać na konto pocztowe

Dajemy pożyczki prywatnej firmy i osoby prywatne. Można znaleźć niektóre ważne

informacje na[...]

2016-06-16 03:35

Pani Alice Roberto do wpisu:

Jak się włamać na konto pocztowe

Ogłoszenie!!!

Do tych których może to dotyczyć,

Jaka jest twoja sytuacja? Potrzebujesz 100%[...]

2016-06-10 07:43

davidsmiths460@gmail do wpisu:

Jak się włamać na konto pocztowe

Napisz do nas kierować pod adresem: davidsmiths460@gmail.com Czy potrzebujesz kredytu? Jeśli[...]

2016-06-10 02:46

Dav do wpisu:

Jak się włamać na konto pocztowe

Czy potrzebujesz pożyczki na osiedlenie swój dług lub opłacać rachunki lub rozpocząć

biznes,[...]

2016-06-02 13:07

adolfik do wpisu:

Jak się włamać na konto pocztowe

hgm.. ja bym jednak wszystkich mężów i żony niewiernych małżonków przestrzegł przed tymi[...]

2016-05-30 13:13

Pani Elena do wpisu:

Jak się włamać na konto pocztowe

Czy jesteś w potrzebie pilnej pożyczki płacić rachunki, ekspansji biznesu, organów[...]

2016-05-24 15:53

Pan Ahmad Zuhdy do wpisu:

Jak się włamać na konto pocztowe

Please note: Are you financially

downward? Do you need a loan to pay off bills or buy a house[...]

2016-05-14 20:44

Juan Diego do wpisu:

Jak się włamać na konto pocztowe

Cześć,

Jestem Juan Diego, prywatne pożyczki pożyczkodawcy, który daje pożyczki szans czas[...]

Kategorie Bloga

Ulubione blogi

Archiwum Bloga

|