|

Stonogografia - podpowiedź 2007-01-26 23:07

_-¯ Po opublikowaniu wczorajszej zagadki stonogograficznej otrzymałem od Państwa parę setek listów omawiających różne metody podejścia do zagadnienia oraz typy, co ukryta informacja zawiera. Duża część korespondencji była niezmiernie pouczająca, np. zaproponowana przez Panią Julię z Unierzyża metoda kurowa (nie mająca jednak nic wspólnego z wybitnym stonogografem Jewgienijem Kurowem). Pani Julia zaobserwowała, że drób który hoduje (odmiana: kura domowa, gallina domestica) wykazuje przy posilaniu się powtarzalny schemat doboru pokarmu. Pani Julia wykonała szereg testów, podsuwając swym kurom odpowiednio (tak jak na obrazku) spreparowane stonogi i mierząc czas, częstotliwość oraz kolejność uderzeń dziobem. Kury Pani Julii, konsumując stonogi, wystukały w systemie piątkowym następującą wiadomość: "Nic co Burek fajki Mifrokon". Nie jest to co prawda ukryta przeze mnie informacja, niemniej Pani Julii należy się niewątpliwie wyróżnienie za upór i nieszablonowe podejście. Być może zastosowana 'metoda kurowa' może znaleźć zastosowanie w stonogografii przyszłości, czego Pani Julii życzę.

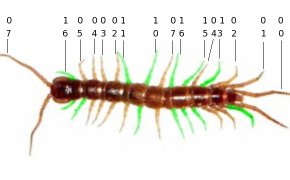

_-¯ Zastosowana przeze mnie metoda ukrytcia informacji znana jest pod nazwą socks encoding czyli kodowanie skarpetowe. W metodzie tej odnóża stonogi wykorzystane są do zachowania wartości poszczególnych bitów informacji. Przykład podaję na rysunku poniżej (proszę kliknąć by otrzymać powiększoną wersję):  'Moja' stonoga potrafi zachować cztery bajty dodatkowej informacji (w sumie 32 bity, czyli 16 bitów na lewą i prawą połowę ciała). Dane zakodowane przeze mnie są zwykłym 'stringiem' zakończonym przez wartość zero (słownie: 0). Mam nadzieję że po tym wykładzie dalsze zmagania stonogograficzne staną się przysłowiowym pryszczem z masłem. Liczba wczorajszych odwiedzin bloga: 13656

Tagi:

chakierowanie, chakier, stonogografia

Kategoria: Stonogografia

Komentarze (5)

Stonogografia 2007-01-25 23:50

_-¯ Witam. Dziś, dla wszystkich pragnących przetestować sprawność własnego intelektu, przygotowałem małą zabawę. Na obrazku obok ukryłem wiadomość, posługując się technikami stonogograficznymi. Państwa zadaniem jest odszyfrowanie schowanej przeze mnie wiadomości. Swoje odkrycie, wraz z imieniem i nazwiskiem, mogą Państwo opublikować korzystając np. z systemu komentarzy do artykułu. Data wprowadzenia komentarza będzie podstawą do ustalenia rankingu najlepszych stonogografów, który opublikuję przy najbliższej, nadarzającej się okazji.

_-¯ Stonogografia jest jedną z dziedzin steganografii, specjalizującej się w ukrywaniu informacji w informacjach dotyczących stonóg. Ja akurat posłużyłem się obrazem w formacie JPG (proszę kliknąć na niego by otrzymać grafikę w wyższej rozdzielczości), aczkolwiek stonogografia dotyczy też umieszczania ukrytych danych w plikach dźwiękowych (np. piosenki o stonogach, prelekcje o stonogach czy nagrania odgłosów stonóg), tekstowych oraz wszelkich innych, noszących jakikolwiek przekaz dotyczący stonóg. _-¯ Stonogografia jest jedną z dziedzin steganografii, specjalizującej się w ukrywaniu informacji w informacjach dotyczących stonóg. Ja akurat posłużyłem się obrazem w formacie JPG (proszę kliknąć na niego by otrzymać grafikę w wyższej rozdzielczości), aczkolwiek stonogografia dotyczy też umieszczania ukrytych danych w plikach dźwiękowych (np. piosenki o stonogach, prelekcje o stonogach czy nagrania odgłosów stonóg), tekstowych oraz wszelkich innych, noszących jakikolwiek przekaz dotyczący stonóg.Techniki stonogograficzne wydajnie łączą się z technikami kryptograficznymi, czyli dodatkowym szyfrowaniem informacji. Jak wiadomo pewne odmiany stonóg, np. stonoga murowa (Oniscus asellus) szczególnie upodobały sobie wilgotne piwnice, lochy oraz właśnie krypty. Z tego powodu szyfrowany przekaz stonogograficzny jest szczególnie wydajny w przypadku gdy informacją 'nośną' są dane dotyczące stonogi murowej. _-¯ Dla większości Państwa szczególnym zaskoczeniem będzie fakt że ze stonogografią mieliście kontakt od najmłodszych lat. Zapewne wielu z Was zna doskonale wiersz... Stonoga Jana Brzechwy. Jest to modelowy przykład użycia stonogografii do ukrycia tajnego przekazu. Dla niezorientowanego czytelnika utwór brzmi jak ładny wierszyk dla dzieci. Dla stonogografa jest przykładem idealnie ukrytej informacji. Dodatkowego smaczku może dodać fakt, że treść wiersza jest jednocześnie opisem algorytmu do pozyskania z niego tajnej informacji! Jako przykład podam trzecią strofę: Poplątała się z piętnastą, A ta znów z dwudziestą piątą, Trzydziesta z dziewięćdziesiątą, A druga z czterdziestą czwartą, Choć wcale nie było warto. Jeżeli się odrobinę zastanowić od razu widać jasność przekazu. Dzieląc wiersz na używane w stonogografii 'wiązki bitów' autor jednoznacznie sugeruje te, które niosą informację, te które należy odrzucić (np. jedenasta) oraz na których należy wykonać operację XOR - np. piętnasta z dwudziestą piątą, trzydziesta z dziewięćdziesiątą, ale już nie druga z czterdziestą czwartą, choć tak by wynikało z algorytmu preselekcji - tutaj jednak autor od razu oznacza ślepą uliczkę (wcale nie było warto). Przyjemność zdestonogografowania całego wiersza pozostawiam Państwu, mam nadzieję że po informacjach podanych przeze mnie pójdzie już z górki. Na koniec podam jeszcze jedną wskazówkę: ukryta informacja jest wierszykiem, opisem pewnej uroczej poetki, zaczynającym się od słów "Kto poznał panią Stefanią, Ten wolał od innych pań ją". _-¯ Na zakończenie chciałbym życzyć wytrwałości w tropieniu ukrytej informacji. W jednym z następnych wpisów postaram się omówić techniki ukrywania informacji w zwrocie 'Charyzjusz Chakier'. Liczba wczorajszych odsłon bloga: 15455

Tagi:

chakierowanie, chakier, stonogografia

Kategoria: Stonogografia

Komentarze (15)

Kilka fajnych lasek 2007-01-23 23:02

_-¯ Na dzień-dobry zamieszczam zdjęcie kilku fajnych lasek, które wpadły mi w oko podczas buszowania po internecie.

Mam nadzieję że widok tych klasycznie pięknych krągłości umili Państwu lekturę dalszej części dzisiejszego wpisu, który w całości postanowiłem poświęcić odpowiedziom na listy.

_-¯ Listów od Państwa przychodzi oczywiście znacznie więcej, ja wybrałem jedynie najbardziej "palące" i powtarzające się sprawy. Dziękuję wszystkim którzy dzielą się ze mną swymi cennymi uwagami i zachęcają do dalszej wytężonej pracy. Licznik odwiedzin bloga bije kolejne rekordy, co zawdzięczam Wam - moim nieocenionym czytelnikom. Zachęcam do dalszych odwiedzin i korzystania z przeogromnych zasobów mej wiedzy którą stopniowo będę tutaj się dzielił. Liczba wczorajszych odsłon bloga: 16979

Tagi:

chakierowanie, chakier, kilka, lasek

Kategoria: Galeria XXX

Komentarze (7)

Śmiertelna przygoda 2007-01-21 11:20

_-¯ Witam. Po wczorajszym wpisie dotyczącym problemów z kompaktami z Microsoft Windows TE otrzymałem jeszcze więcej listów niż zwykle, a liczba odsłon bloga znów ustanowiła rekord. Dziękuję Państwu za olbrzymie zainteresowanie i jednocześnie proszę o cierpliwość. Na wszystkie listy odpisuję, lecz prowadzenie korespondencji z tysiącami czytelników niestety zajmuje trochę czasu ;-)

_-¯ Dzisiejszy wpis dotyczyć będzie ataku typu DOS, który został przeprowadzony na mnie dzisiejszej nocy ze stron serwisu... bblog.pl. Tak, tak. Serwis bblog.pl skutecznie zablokował mój komputer na kilka godzin. Okazuje się że nawet taki chakier jak ja nie może czuć się bezpieczny - atak był tak morderczo skuteczny, że bez pomocy żony nie poradziłbym sobie. _-¯ Zaczęło się niewinnie. Przed udaniem się na zasłużony spoczynek postanowiłem poadministrować swoim blogiem oraz sprawdzić nowości zapowiadane przez redakcję serwisu. Po wpisaniu adresu strony bblog.pl, zacząłem, nie wiedzieć czemu, ją czytać. I to był mój błąd! _-¯ Zaloguj się poleciła strona przyciskiem w prawym górnym rogu. Naiwnie wykonując polecenie nawet nie podejrzewałem że jest to początek trwającego kilka godzin koszmaru. Wyloguj się z bloga przeczytałem na następnej stronie napis umieszczony w tym samym miejscu co poprzednie polecenie logowania. Cóż, pomyślałem, pewnie akurat robią jakąś przerwę techniczną. Wylogowałem się. Zaloguj się poinformowała mnie znów strona główna. Sądząc, że przerwa techniczna dobiegła końca znów postąpiłem tak, jak kazał serwis... _-¯ Po godzinie takiej 'zabawy' miałem dość. Postanowiłem zignorować polecenie wylogowania się. Na wszelki wypadek sprawdziłem czy na stronie nie ma informacji co może mi grozić za nie stosowanie się do poleceń. Nic takiego nie znalazłem, znalazłem za to napis Przejdź do swojego bloga. - Czyżby stało się coś złego? A może jakaś niespodzianka? - przemknęło mi przez myśl nim kliknąłem na napis. To co zobaczyłem zmroziło mnie na moment. chakier, wyloguj się! wrzasnęło na mnie z nagłówka. No tak, grzecznie nie posłuchałem, to zaczynają personalnie. Wiedzą, co robię. Wiedzą, kim jestem. Obserwują każdy mój ruch... Nie chcąc drażnić administratorów serwisu posłuchałem drugiego ostrzeżenia. Wylogowałem się z serwisu, by znaleźć się na stronie głównej. Lecz tam już czekało na mnie: Zaloguj się _-¯ Nad ranem, kompletnie wyczerpanego znalazła mnie żona. To jej zawdzięczam wyrwanie mnie z błędnego koła w które dałem się wciągnąć. Gdyby nie jej interwencja - moja przygoda prawdopodobnie zakończyłaby się śmiercią (miałem już pierwsze objawy odwodnienia i wyziębienia). Historia ta nauczyła mnie jednego - siadając do komputera powiedzmy bliskim gdzie jesteśmy, by w przypadku dłuższej nieobecności mogli podjąć skuteczną akcję ratunkową. Liczba wczorajszych odsłon bloga: 16200

Tagi:

chakierowanie, przez, śmierć, zasiedzenie, atak dos

Kategoria: Chack

Komentarze (13)

Kompakt z Windows TE 2007-01-20 17:14

_-¯ Ponieważ cenię sobie nowinki techniczne postanowiłem zakupić kompakt z Microsoft Windows Toilet Edition. Decyzję o zakupie podjąłem kilkanaście dni temu, kiedy to jakiś inny chakier włamał się do toalety mojego przyjaciela i ukradł mu przez szyfrowany tunel na bazie VPNu całą wodę z dolnopłuka oraz dwadzieścia cztery rolki papieru toaletowego. Uświadomiło mnie to, jak bardzo zaniedbanym tematem jest bezpieczeństwo systemu toaletowo-higienicznego - wystarczy zostawić gdzieś w na suszarce niezabezpieczone porty czy majty, i nieszczęście gotowe.

Dobrze jest uczyć się na własnych błędach, lecz jeszcze lepiej uczyć się na błędach cudzych. Nauczony zatem przykrym doświadczeniem przyjaciela postanowiłem podnieść poziom bezpieczeństwa własnej toalety instalując kompakt z preinstalowanym superbezpiecznym systemem od producenta z Redmond. Ponieważ określiłem moje wymagania jako standardowe sprzedawca polecił mi wersję Home Edition. Oprócz niej były dostępne wersje: Professional Edition, Enterprise Edition oraz Small Business Server - ta ostatnia posiadała dodatkowo system czujników oraz oprogramowania dla klientów biznesowych, potrafiący np. automatycznie wysłać na skrzynkę szefa wiadomość "Użytkownik Kowalski od piętnastu minut siedzi w toalecie i popala". Dobrze jest uczyć się na własnych błędach, lecz jeszcze lepiej uczyć się na błędach cudzych. Nauczony zatem przykrym doświadczeniem przyjaciela postanowiłem podnieść poziom bezpieczeństwa własnej toalety instalując kompakt z preinstalowanym superbezpiecznym systemem od producenta z Redmond. Ponieważ określiłem moje wymagania jako standardowe sprzedawca polecił mi wersję Home Edition. Oprócz niej były dostępne wersje: Professional Edition, Enterprise Edition oraz Small Business Server - ta ostatnia posiadała dodatkowo system czujników oraz oprogramowania dla klientów biznesowych, potrafiący np. automatycznie wysłać na skrzynkę szefa wiadomość "Użytkownik Kowalski od piętnastu minut siedzi w toalecie i popala"._-¯ Pierwsze wrażenie system zrobił bardzo pozytywne. Łatwo i wygodnie skonfigurowałem podstawowe profile użytkowników (typu: deska standardowo podniesiona dla mnie, opuszczona dla żony etc.), przetestowałem spuszczanie wody i skonfigurowałem połączenie z internetem. Drugie wrażenie było nieco gorsze, gdyż próba sikania zakończyła się fiaskiem - muszla niespodziewanie się zamknęła, a na ekranie pojawił się uprzejmy monit o aktywację systemu. Ponieważ połączenie z internetem funkcjonowało bezbłędnie - po wytarciu wszystkiego co się opryskało na skutek zamknięcia klapy - szybciutko dopełniłem niezbędnych procedur. Nareszcie moje nowe WC było gotowe do pracy. _-¯ Niestety, nie popracowało długo. Moja żona, która niestety nie jest chakierem, dostrzegła i 'naprawiła' niewybaczalny błąd jaki popełniłem instalując urządzenie. Mianowicie założyłem papier toaletowy 'nie pod kolor' glazury (teraz już wiem: papier w zielone listki pasuje do zielonego, w błękitne kwiatki do błękitnego). Jednak po wymianie papieru system poinformował, że wykrył zmianę konfiguracji sprzętu i zażądał ponownej reaktywacji. A tylko ja, jako jedyny chakier w obejściu, potrafiłem tego dokonać. Okazało się, że to nie koniec niespodzianek. Gdy wrócił ze szkoły mój syn i chciałem założyć mu nowe konto okazało się, że wersja Home licencjonuje jedynie dwóch użytkowników. Jeżeli ktoś posiada liczniejszą rodzinę powinien się zaopatrzyć w wersję Pro. Nie na darmo jednak jestem chakierem - po prostu podałem synowi mój login i hasło. Niech sika na moje konto. _-¯ Jednak jak pech, to pech. Kilka dni później, gdy właśnie logowałem się do kibelka i przygotowywałem do dłuższego posiedzenia, zaskoczył mnie komunikat: "Dziś już robiłeś kupę!". Zaskoczony sprawdziłem spodnie i łóżko - było w porządku. Spojrzałem w logi - była tam. Godzina 8:12. Użytkownik: chakier. Typ usługi: kupa. Pewnie syn... No dobrze, a jak ktoś ma rozwolnienie? Zadzwoniłem na infolinię: - Wersja Home pozwala tylko na jedną na dzień - poinformowała mnie miła pani z infolinii - może Pan poczekać do północy albo zakupić rozszerzoną licencję za jedyne 289pln od każdej dodatkowej czynności fizjologicznej ponad liczbę wymienioną w standardowej licencji. Nie miałem ochoty wydawać dodatkowej kasy, więc grzecznie podziękowałem i powiedziałem, że poczekam. Ale czekać nie miałem zamiaru - w końcu od czego jestem chakierem! Odpaliłem swój ulubiony debugger HardFire i zapuściłem trace'owanie procesu odpowiedzialnego za quotowanie. Szybciutko namierzyłem w którym miejscu pamięci znajduje się właściwy licznik oraz w których miejscach w rejestrze umieszczone są klucze odpowiedzialne za definiowanie wartości maksymalnych. Sprawdziłem typy zmiennych (standardowe czterobajtowe inty ze znakiem) i wklepałem wartość 2147483647. Przelogowałem się - durny komunikat zniknął. Znowu wygrałem! _-¯ Martwi mnie tylko fakt, że przy każdej zmianie papieru toaletowego trzeba reaktywować system. Jak wynika z licencji, mogę to zrobić jeszcze tylko osiem razy... Liczba wczorajszych odsłon bloga: 18017

Tagi:

kompakt, windows, chakierowanie, chakier

Kategoria: Chack

Komentarze (3)

http://%67%6f%6f%67%6c%65%2e%63%6f%6d 2007-01-18 00:13

_-¯ Jako wytrawny chakier i specjalista od zabezpieczeń rzadko się dziwię, ale dzisiaj był jeden z 'tych dni'. Najpierw byłem zmuszony wyrazić uprzejme zdziwienie, gdy policjant z drogówki tłumaczył mi że na skrzyżowaniu równorzędnym pojazd z prawej strony MA pierwszeństwo. Kolejne (krótkie) zdziwienie odmalowało się na mej twarzy, gdy wyjąwszy ze skrzynki pismo do ZUSu dowiedziałem się, że suma składek za rok 1999 wyniosła niecałe 48 złotych. Jednak, jak wspomniałem, zdziwienie było krótkie, gdyż zaraz przypomniałem sobie że system OCR ZUSu zwykł był uznawać dwie ostatnie cyfry zapłaconej składki za wartości groszowe, jeżeli płatnik-gapcio nie wstukał explicite evviva l'arte kropki i dwóch zer. Ergo - jeżeli ktoś miał nieszczęście zapłacić np. 400 złotych składki i nie zapisał tego w formularzu jako 400 kropka zero zero (słownie: 400.00) to jego pech. Na rachunku emerytalnym znajdzie się 400, z tym że z kropką po czwórce. Ha ha ha. Dobrze im tak!

Następnie zdziwiłem się zaproszeniem otrzymanym od Citibanku na seminarium które miało miejsce 11.I.2007. Studiując dokładnie przesyłkę znalazłem pole ze stemplem 'data nadania 02.I.2007', tak więc list z miejscowości A do miejscowości A szedł raptem nieco ponad dwa tygodnie, więc miałem prawo się zadumać nad oszałamiającym w dzisiejszych czasach tempem działania środków przekazu 'fizycznego'. _-¯ Nie należy jednak załamywać rąk - zdziwienie finalne miało miejsce gdy na jednym z chakierskich serwisów znalazłem adres który umieściłem w tytule wpisu. Zadziała jedynie z operą, ale... Liczba wczorajszych odsłon bloga: 8977

Tagi:

chakierowanie, chakier

Kategoria: Chack

Komentarze (2)

Uciec przed policją... 2007-01-17 00:38

_-¯ No i stało się. Chakierując emacsem przez sendmaila usłyszałem łomotanie do drzwi.

- Czego! - rzuciłem uprzejmie, a po namyśle dodałem - szanowny Pan sobie życzy? - Skąd przypuszczenie że jest tu jakiś Pan - padło w odpowiedzi. - To tylko ja, harcerka z ciasteczkami - zapewnił mnie niski męski głos. W tym momencie wiedziałem już wszystko. Harcerski z ciasteczkami, jak widziałem na wielu amerykańskich filmach, były zwykle zakamuflowanymi agentami (agentkami?) FBI. Nie sądziłem że moja reakcja będzie tak szybka i mechaniczna. Zwykle (jak widziałem na wielu amerykańskich filmach) bohater wpadał w panikę. Ze mną było inaczej. Lewa ręka automatycznie, jakbym ćwiczył to tysiące razy, sięgnęła do gniazda w switchu łączącym mnie z internetem i wyrwała patch-cord z socketu. Prawą zdążyłem w tym czasie wpisać polecenie generujące w podłączonym kluczu usb impuls sub-magnetyczny, niszczący dane na twardym dysku. Ułamek sekundy później płyty ze stojaka obok komputera wylądowały w kuchence mikrofalowej (jak widziałem na wielu amerykańskich filmach), którą nastawiłem na rozmrażanie.. Chwilę później ruchem ręki umieściłem długi wkrętak w wentylatorze procesora. Poczułem swąd - przegrzana jednostka centralna kaszlnęła niebieskim dymem i sczerniała ze złowieszczym sykiem w aureoli błękitnawych iskierek... Przezornie (jak widziałem na wielu amerykańskich filmach) grzmotnąłem jeszcze z impetem kubkiem kawy w kineskop monitora, na którym mógł się zachować obraz ostatnio chakierowanych stron. _-¯ Wszytko nie trwało dłużej niż pięć i pół sekundy _-¯ Wciąż słysząc własne, tłukące się w przyspieszonym rytmie serce, podszedłem do drzwi i odsunąłem zasuwę... _-¯ Na progu stała harcerka. Z ciasteczkami. Liczba wczorajszych odsłon bloga: 7512

Tagi:

chakierowanie, harcerki, z ciasteczkami, emacsem, przez, sendmaila

Kategoria: Chack

Komentarze (8)

Premiera Visty opóźniona 2007-01-15 21:30

_-¯ Zdjęcia, które widzicie poniżej - przedstawiające trzy, skąpo ubrane, piękne kobiety - w rzeczywistości nie istnieją. Są wytworami Waszej wyobraźni. Tak naprawdę wpis ten będzie dotyczył Windows Visty, nie kobiet.

_-¯ Po opublikowanym przeze mnie wpisie dotyczącym podatności systemów Microsoft Windows na atak LoPEs BUC otrzymałem e-maile od czołowych ekspertów zajmujących się bezpieczeństwem tego systemu (także z samej centrali - Redmond) z prośbą o przebadanie najnowszego dziecka Microsoftu - Windows Vista - pod kątem podatności na wspomniany atak. Test, niestety, wypadł pozytywnie, czyli negatywnie. Również Vista podatna jest na LoPEs BUC, czego świadomość pewnie jeszcze przez jakiś czas będzie spędzać sen z powiek użytkownikom tego systemu. Z uwagi na moją prośbę o potrzebny mi czas na zbadanie wszelkich możliwych wektorów ataku na Windows Vista zarząd Microsoftu zdecydował się na kolejne przełożenie premiery systemu (która to premiera miała jak wiadomo nastąpić 29 stycznia 2007 roku). Nieoficjalnie mogę poinformować że opóźnienie wyniesie conajmniej siedem do dwunastu minut, jeżeli nie odkryję nowych, krytycznych błędów. Najczarniejszy scenariusz przewiduje opóźnienie rzędu kwadransa. Przy okazji - ucieszy zapewne Państwa fakt że pod wpływem mojej perswazji znacznie zliberalizowana została licencja Visty - podłączanie oraz odłączanie urządzeń korzystających z interfejsu USB oraz FireWire (IEEE1384) nie będzie już wymagało każdorazowej (re)aktywacji systemu. Także użytkownicy stacji dyskietek oraz napędów optycznych będą mogli korzystać z wymiennych nośników do woli, czego sobie i Państwu życzę. Olaboga! Nie wiem jaka była liczba wczorajszych odwiedzin bloga!

Tagi:

microsoft, chakierowanie, chaking, windows vista

Kategoria: Chack

Komentarze (0)

Linux: Local Root Attack 2007-01-14 01:06

_-¯ Pomimo wczesnej (późnej?) pory bezzwłocznie podzielę się z Państwem odkrytą przed chwilą metodą ataku na systemy typu Unix/Linux, którą to metodę ochrzciłem kodową nazwą S.A.B.R.E. (System Annihilation By Root's Erasures, czyli zniszczenie systemu poprzez wymazania dokonane prze roota).

_-¯ Odkryta przez mnie metoda jest prosta a jednocześnie morderczo skuteczna - żadne poznane przeze mnie systemy nie dają ochrony przed jej destrukcyjnym działaniem. Gdyby atak DDoS porównać do dywizjonu artylerii, to atak typu S.A.B.R.E. jest bombą atomową w świecie informatyki. _-¯ Nie chcąc zanudzać Państwa technicznymi szczegółami przejdę jak zwykle do alea jacta est. Do przeprowadzenia ataku potrzebny będzie jedynie pełny dostęp do konta roota na atakowanej maszynie (nie będę omawiał tutaj jak go zdobyć - w sieci roi się od poradników tego typu). Po zalogowaniu jako root wykonujemy polecenie które odkryłem, a którego niszczycielską moc można porównać jedynie do zagłady biblijnych Sodomii i Gomorii: rm -rf / Polecenie owo, choć miało być usunięte już we wczesnych wersjach Multiksa (prekursora Uniksa), a służące do uśmiercania nieudanych gałęzi kodu, jakimś cudem przetrwało by teraz zbierać żniwo śmierci. Spekuluje się, że atak S.A.B.R.E. posłużył do wymazania wszystkich dowodów z systemu prawniczego firmy SCO Group, co przełożyło się na jej klęskę w batalii prawniczej o kradzież własności intelektualnej. Już w tym momencie dostaję listy krzyczące nagłówkami: Jak się zabezpieczyć? Mogę tylko doradzić nie używanie systemów unix/linux do czasu uzyskania oficjalnego stanowiska od ich twórców. Tymczasem polecam Vistę. Liczba wczorajszych odwiedzin bloga: 9021

Kategoria: Chack

Komentarze (6)

Czy mój komputer jest bezpieczny? 2007-01-13 18:11

_-¯ Najnowsze rozbierane zdjęcia Angeliny Jolie oraz Kiry Nightly, niepublikowane nigdzie do tej pory, nie będą niestaty opublikowane również tutaj. Zamiast tego dzisiejszy wpis będzie dotyczył zagadnienia bezpieczeństwa komputera osobistego.

_-¯ W komentarzach do wpisu Teoria i praktyka: atak słownikowy jeden z czytelników zadał następujące pytanie: mam komputer, czasem z niego korzystam - czy to bezpieczne? Niestety, odpowiedź może być tylko jedna: NIE. Niedoświadczony użytkownik komputera, nawet nie podłączonego do internetu, jest jak dziecko z granatem - a wszyscy wiemy, chociażby z mitologii, czym to się kończy (np. Europa załatwiła sobie coroczne trzymiesięczne wakacje u Hadesa, przez granat właśnie). W pierwszej kolejności: komputer jest źródłem promieniowania elektromagnetycznego, którego szkodliwy wpływ na organizmy żywe został już dawno dowiedziony. Oprócz tego emitowane jest promieniowanie cieplne, magnetyczne, nadfioletowe i rentgenowskie. Jeżeli ktoś nie wierzy w szkodliwe skutki takiego oddziaływanie niech spróbuje posiedzieć przed komputerem np. 72 godziny non-stop... O ryzyku porażenia prądem elektrycznym nie wspominam. Następnie: wiele komponentów komputera (jak chociażby jednostka centralna czy monitor) posiada dość dużą masę. Nie trzeba chakierskiej wiedzy by wyobrazić sobie co się stanie gdy niechcący strącimy sobie ważący 30kg monitor na nogę... Niewielu użytkowników zdaje sobie sprawę że elementy ich sprzętu zawierają całą tablicę Mendelejewa, która to tablica stopniowo się ulatnia. Kadm, nikiel, rtęć i ołów zawarty w bateriach, obudowach i klawiaturach powoli przedostaje się przez naszą skórę oraz płuca do krwioobiegu. Do tego dochodzą zagrożenia wynikające z długotrwałej pracy w niewygodnej pozycji powodujące zwyrodnienia kości, stawów i kręgosłupa, bóle mięśni, podrażnienia skóry prowadzące do reakcji alergicznych, prowadzące do ślepoty wysychanie rogówki (spowodowane zmniejszoną częstotliwością mrugania), carpal tunel czyli zespół cieśni nadgarstka, zaburzenia krążenia (a co za tym idzie: zawały), zawroty głowy, dolegliwości menstruacyjne, impotencję i raka. A w konsekwencji tego wszystkiego: śmierć. _-¯ Podsumowując postawione na wstępie pytanie: Wasz komputer nie jest bezpieczny. Nie korzystajcie z niego, jeżeli nie musicie... Liczba wczorajszych odwiedzin bloga: 12112

Tagi:

bezpieczeństwo, chack, it, sex, technologie

Kategoria: Chack

Komentarze (9)

Najnowsze wpisy

Najnowsze komentarze

2008-03-08 00:57

wariat2k do wpisu:

Programowanie niskopoziomowe. Powrót.

Rewelacyjny odcinek! Full Pr0 bym powiedział!

No i Hwast wraca, nie ma to jak stary dobry,[...]

2008-03-08 00:51

batwing do wpisu:

Programowanie niskopoziomowe. Powrót.

Oczywiście sam to napisałeś, po czym wysłałeś w przeszłość, żeby zarobić zawczasu na wehikuł[...]

2008-03-08 00:07

do wpisu:

Programowanie niskopoziomowe. Powrót.

Piszę tu bo może ktoś odpowie (Chakier wie wszystko :)), kiedyś spotkałem się na necie z serią[...]

Kategorie Bloga

Archiwum Bloga

|